Betrüger werfen Jobangebote als Köder aus

Mit vielversprechenden und glaubwürdig wirkenden Stellenangeboten manipulieren Cyberkriminelle Jobsuchende. Das BACS berichtet von zwei Fällen, in denen Betrüger sich als Recruiter ausgegeben haben, um Malware auf den Geräten ihrer potenziellen Opfer zu installieren. Häufig dient Linkedin dabei als Einstiegspunkt.

Cyberkriminelle legen auch auf dem Stellenmarkt ihre Köder aus: Während sich Jobsuchenden den Start in eine erfolgreiche Karriere erhoffen, tappen sie stattdessen in eine Malware-Falle. Bei solchen Betrugsversuchen zielen die Angreifer - abgesehen vom technologischen - auf den psychologischen Aspekt ab, wie das Bundesamt für Cybersicherheit (BACS) schreibt. Aufgrund der Aussicht auf eine vielversprechende Karrierechance sinke die Wachsamkeit der Opfer.

Mit nachgeahmten Websites bekannter Firmen oder Personalvermittlern sowie verifizierten Profilen auf Plattformen wie Linkedin oder Xing würden die Betrüger ein glaubhaftes Erscheinungsbild für ihre Stellenangebots-Falle kreieren. Die typisch hierarchische Rollenverteilung zwischen Bewerber und Interviewer zwingt die potenziellen Opfer laut Bundesamt dazu, sich von ihrer besten Seite zu zeigen und kooperativ aufzutreten. Dadurch steige die Wahrscheinlichkeit, dass die Bewerber ungewöhnliche und gefährliche Anweisungen ohne Widerspruch und Überprüfung ausführen, erklärt die Behörde.

Malware getarnt als Assessment

Das BACS erhielt laut Mitteilung zwei solcher Meldungen, wonach Angreifer auf Linkedin die Hoffnung auf einen neuen Job ausnutzten, um auf den Geräten der Betroffenen Schadsoftware zu installieren. Beim einten Fall hätten die Betrüger, getarnt als renommierte Personalberatung, einem Softwareentwickler eine direkte Nachricht auf Linkedin gesendet. Die Korrespondenz soll wie ein normaler Bewerbungsprozess verlaufen sein, bis die Betrüger ein Vorstellungsvideo verlangten, das beim Hochladen ein technisches Problem aufwies. Der Kandidat sollte anschliessend auf seinem Computer einen bestimmten Befehl ausführen, dessen eigentlicher Befehlscode verschleiert war. Wie die Bundesstelle schreibt, war das komplette System des Opfers nach dem Ausführen des Codes kompromittiert: Dateien waren nicht mehr zugänglich und Daten wurden sogar aus dem Cloud-Speicher gelöscht, was ein Backup unmöglich gemacht hätte.

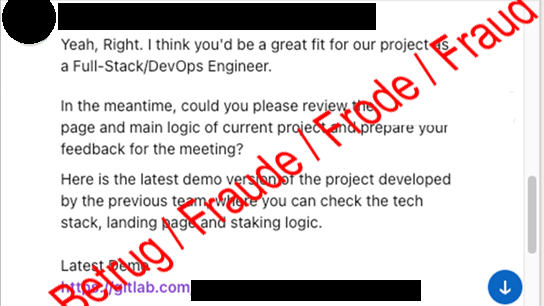

Nachricht der Betrüger, mit der Bitte, das Datenpaket für ein Assessment herunterzuladen. (Source: BACS)

Im zweiten Fall suchten sich die Angreifer gemäss BACS einen IT-Spezialisten als Ziel aus. Nach einem kurzen Nachrichtenaustausch auf Linkedin habe man ihn zu einem Interview eingeladen, bei dem er einige Aufgaben lösen sollte, um seine Programmierfähigkeiten unter Beweis zu stellen. Dem Kandidaten wurde erklärt, wie es heisst, dass er ein ein Paket mit Programmcode herunterladen müsse, um die darin enthaltenen Testaufgaben lösen zu können. In den bereitgestellten Dateien versteckte sich laut Bundesamt jedoch ein Phishing-Code, mit dem die Kriminellen sensible Daten vom Computer des Bewerbers stehlen wollten. Der IT-Spezialist habe in diesem Fall den Angriffsversuch bemerkt und den Vorgang rechtzeitig abgebrochen.

Empfehlungen

Um nicht in eine solche Falle zu tappen, gibt das BACS folgende Empfehlungen:

- Klären Sie bei Ungereimtheiten oder einem Verdacht Ihrerseits ab, ob die Firma, von der die Ausschreibung angeblich stammt, tatsächlich Stellen zu besetzen hat. Fragen Sie gegebenenfalls nach, z. B. telefonisch, über die auf der Homepage angegebene Nummer.

- Brechen Sie sofort ab, sobald Ihr Virenscanner anschlägt oder eine Browser-Warnung eingeblendet wird.

- Überprüfen Sie die Datenschutz- und Privatsphäre-Einstellungen Ihrer sozialen Medien und legen Sie fest, welche persönlichen Informationen Sie teilen möchten.

- Geben Sie Daten von sich nicht zu früh preis. Kontodaten für Lohnzahlungen sind z. B. erst nach einer Zusage relevant.

Auch das Dark Web hat einen Stellenmarkt. Laut einer Analyse von Kaspersky haben sich die Stellenangebote seit 2023 verdoppelt. Lesen Sie hier mehr dazu.

Wenn Sie mehr zu Cybercrime und Cybersecurity lesen möchten, melden Sie sich hier für den Newsletter von Swisscybersecurity.net an. Auf dem Portal lesen Sie täglich News über aktuelle Bedrohungen und neue Abwehrstrategien.

Schwachstellen bedrohen Digital-Signage-Software Magicinfo

Das unbeschwerte Leben von Personen, die keine News lesen

EPFL-Spin-off bringt KI-Rechner in den Orbit

Update: Nationalrat heisst digitale AHV-Dossiers gut

AWS bringt generative KI auf den Desktop

UMB stellt Serviceorganisation unter neue Leitung

Nationalrat fordert schweizerische Produktsicherheit von ausländischen Onlineshops

Zahl behördlich angeordneter Antennensuchläufe steigt erneut deutlich

Betrüger locken mit gefälschten BAG-Rückerstattungen